Flash Player popularny wśród cyberprzestępców

26 kwietnia 2016, 09:25Flash Player zajął wszystkie 10 miejsc w rankingu programów najczęściej atakowanych za pomocą zestawów narzędzi hakerskich, poinformował departament bezpieczeństwa NTT Group, największego japońskiego dostawcy usług telekomunikacyjnych

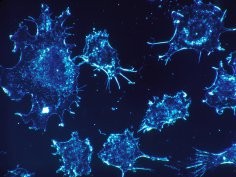

Trwają prace nad obiecującymi szczepionkami przeciwko nowotworom

6 lipca 2017, 10:13Naukowcy od dawna poszukują szczepionki, która pobudzałaby układ odpornościowy do walki z nowotworami. Teraz dwa różne podejścia do rozwiązania problemu przyniosły bardzo obiecujące wyniki. Co prawda oba eksperymenty należy powtórzyć jeszcze na większej liczbie pacjentów, jednak testy na małych grupach zostały okrzyknięte wielkim postępem.

CyberLAB w Świerku skutecznie bada cyberbezpieczeństwo

17 października 2018, 05:00Działające od niedawna Laboratorium Cyberbezpieczeństwa Narodowego Centrum Badań Jądrowych odnotowało pierwszy sukces: naukowcy wykryli niebezpieczną lukę w oprogramowaniu firmowym jednego z powszechnie używanych sterowników logicznych PLC wykorzystywanym m.in. w instalacjach nuklearnych. Producent naprawił już błąd, zalecając niezbędne poprawki wszystkim użytkownikom.

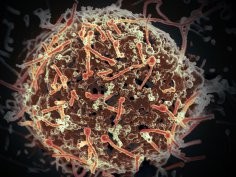

Przed Igrzyskami Olipijskimi do Japonii przywieziono superniebezpieczne wirusy

15 października 2019, 09:45Japonia przygotowuje się do przyszłorocznych Igrzysk Olimpijskich, a przygotowania te obejmują też zagadnienia związane z bezpieczeństwem medycznym. W ubiegłym miesiącu do Japonii przywieziono próbki jednych z najbardziej niebezpiecznych wirusów: Ebola, Marburg, Lassa, Arenawirusy powodujące południowoamerykańskie gorączki krwotoczne oraz wirusa CCHF powodującego krymsko-kongijską gorączkę krwotoczną

Naukowcy opisali ofiarę ataku rekina sprzed 3 tys. lat

24 czerwca 2021, 12:24Międzynarodowy zespół naukowców opisał ofiarę ataku rekina sprzed 3 tys. lat. Autorzy publikacji z Journal of Archaeological Science: Reports podkreślają, że szczątki kostne ze stanowiska Tsukumo z Okayamy ze śladami licznych urazów stanowią najstarszy bezpośredni dowód ataku rekina na człowieka; dotąd za najstarszy uznawano przypadek, do którego doszło ok. 1000 r. n.e. Posługując się różnymi metodami, ekipa odtworzyła przebieg zdarzeń.

Badania pokazały, jak borowiec olbrzymi poluje na ptaki

10 października 2025, 09:05Każdego roku miliony ptaków śpiewających migrują między zimowiskami a miejscami rozrodu. Wiele gatunków leci nocą, by uniknąć drapieżników. To jednak nie zapewnia im bezpieczeństwa. Na ptaki poluje największy europejski nietoperz borowiec olbrzymi (Nyctalus lasiopterus). Po kilkudziesięciu latach udało się rozwiązać zagadkę tych polowań, a naukowcy zobaczyli coś, co wprawiło ich w najwyższe zdumienie.

Atak ze Skype'a

25 maja 2007, 14:37Atakujący dotychczas Skype’a robak Stration wziął obecnie na cel ICQ i MSN Messengera. Skype stał się platformą, której szkodliwy kod używa przeciwko starszym komunikatorom internetowym.

Rak prostaty - groźny, bo samowystarczalny

1 czerwca 2008, 23:41Aktywność hormonalna przerzutów raka prostaty wystarcza, by utrzymać jego rozwój - donoszą amerykańscy naukowcy. Rak prostaty zajmuje trzecie miejsce na niechlubnej liście najbardziej śmiertelnych nowotworów u mężczyzn w Polsce. Według badań, aż dziesięć procent mężczyzn w wieku 50 lat jest bezpośrednio zagrożonych rozwojem tej choroby, której największym "sprzymierzeńcem" jest, niestety, brak świadomości oraz wstyd związany z wizytą u lekarza urologa.

Luka w przeglądarkach ułatwia phishing

13 stycznia 2009, 22:21We wszystkich popularnych przeglądarkach odkryto błąd, który znakomicie ułatwia przeprowadzenie ataków phishingowych. Nową technikę nazwano "in-session phishing".

Powstają cyfrowe jednostki bojowe

19 sierpnia 2009, 14:41W USA powstały cyfrowe jednostki bojowe. Wczoraj w Teksasie odbyła się uroczystość powołania 24. jednostki Sił Powietrznych. Jej dowódcą został generał-major Richard Webber, który wcześniej pracował nad projektem Minuteman i jest specjalistą ds. zagłuszania satelitów.